“Actividad Sospechosa en tu cuenta de Facebook”: el troyano bancario Flubot regresa con una nueva campaña de SMS

Una de las amenazas que más ha dado que hablar en España desde que se detectaron los primeros casos a mediados de diciembre ha sido la de los troyanos bancarios para Android. El envío de SMS haciéndose pasar por empresas de logística como Correos, DHL o FedEx ha conseguido miles de víctimas en nuestro país y hace unas semanas que empezó a propagarse también por otros países europeos en busca de nuevas víctimas.

Nuevo mensaje suplantando a Facebook

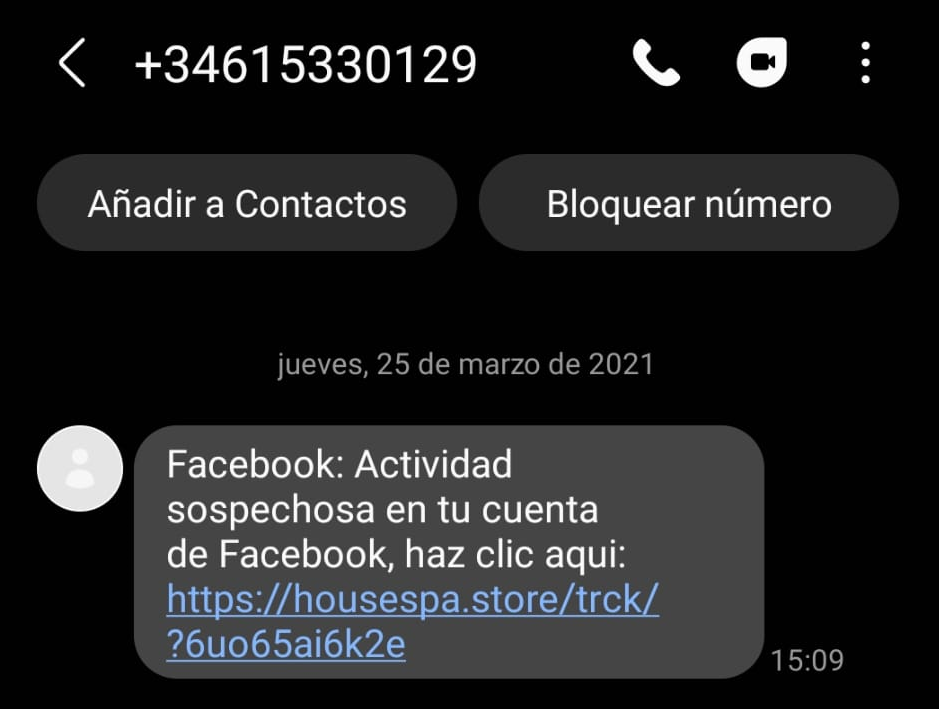

Hasta ahora, los delincuentes detrás de estas campañas habían utilizado como gancho en sus SMS el envío de paquetes suplantando a conocidos servicios de logística. Sin embargo, en la campaña que empezamos a observar ayer, 25 de marzo por la tarde, vimos como se utilizaba el nombre de Facebook para tratar de atraer la atención de los usuarios que recibían este mensaje.

Al mencionar una supuesta actividad sospechosa en la cuenta de Facebook, algunos usuarios pueden pulsar sobre el enlace proporcionado sin comprobar siquiera si la URL pertenece a Facebook. De hecho, sin nos fijamos en este enlace vemos como hay una posible referencia a la palabra “tracking” (seguimiento en inglés) introducida en la URL usando “/trck/”. A simple vista esto podría indicar que la web comprometida está siendo utilizada, como muchas otras, para alojar las aplicaciones maliciosas que utilizan los delincuentes para comprometer los dispositivos Android con el troyano bancario Flubot.

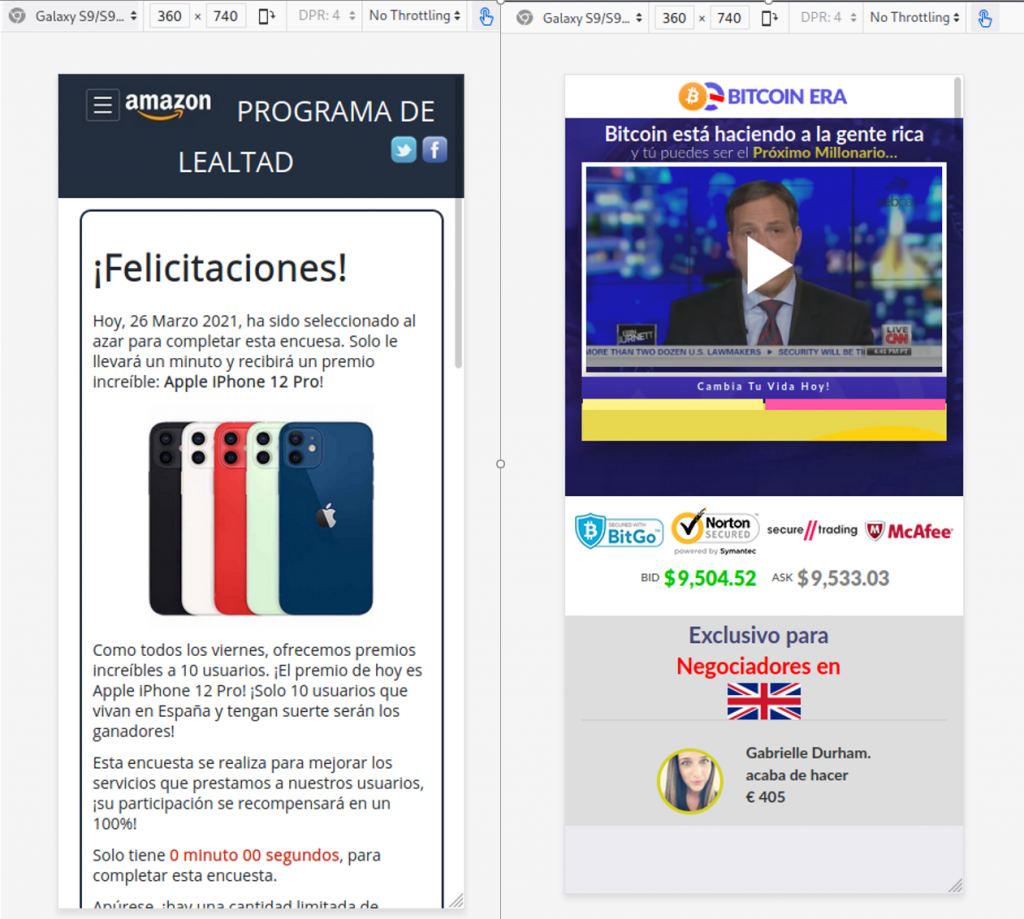

Sin embargo, al intentar acceder al enlace simulando ser un dispositivo Android, lo que observamos son diferentes tipos de estafas ya conocidas como la que nos invita a obtener como premio un smartphone y que tan solo quiere obtener los datos de nuestra tarjeta de crédito para suscribirnos a caros servicios, o los que nos invitan a invertir en criptomonedas prometiendo una alta rentabilidad.

Por suerte, otros investigadores como Alberto Segura han conseguido acceder a la conocida web de descarga de la supuesta aplicación de FedEx usando otros enlaces enviados también por mensajes SMS y probar varias veces incluso a través de la red Tor. Lo que se consigue en última instancia es la versión en alemán de la conocida web que suplanta a FedEx y descarga la aplicación maliciosa que contiene el troyano.

Resulta extraño que no sea tan fácil acceder a la descarga de la app maliciosa y que, además, la web mostrada sea la de FedEx en alemán, por lo que podríamos estar ante una campaña que aún está en fase de pruebas y que, durante los próximos días, veamos cómo se propaga de nuevo este troyano bancario tanto entre usuarios españoles como de otros países.

Sin novedades en la app maliciosa

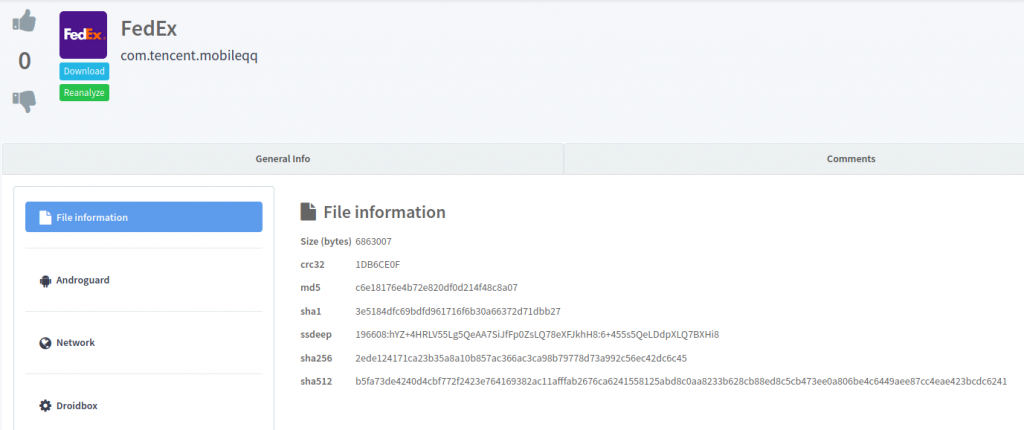

Si echamos un vistazo a la aplicación descargada desde esta web vemos que sigue utilizando el logo de FedEx para representar la app una vez se instala en el dispositivo. Recordemos que para que esta app maliciosa se instale en el dispositivo Android no basta solo con pulsar sobre el enlace proporcionado en el SMS, sino que se debe descargar en el dispositivo, activar la opción de instalación de aplicaciones desde fuentes no confiables y darle los permisos especiales que solicita al instalarse.

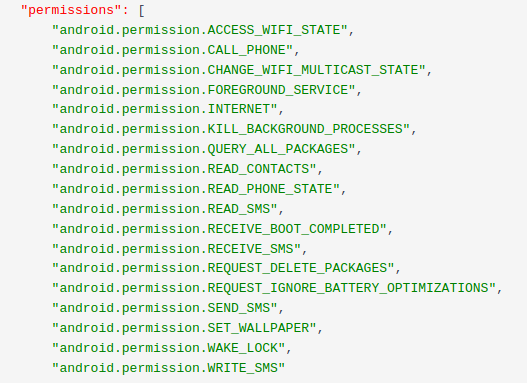

Respecto a los permisos, vemos que no hay cambios con respecto a versiones recientes de este troyano bancario y se centra en obtener primero el permiso especial de Accesibilidad que le otorga persistencia en el sistema al dificultar su desinstalación, permite abusar del envío de SMS para propagarse entre los contactos de la víctima y también la posibilidad de mostrar las pantallas superpuestas fraudulentas sobre las aplicaciones legítimas que los delincuentes usan para robar las credenciales de acceso.

Tal y como el investigador Alberto Segura indica en un tweet, estaríamos ante la versión 3.7 de Flubot centrada en la obtención de nuevas víctimas desde Alemania, por lo que sorprende incluso más que se estén utilizando estos mensajes SMS para propagarse entre usuarios españoles. Aun así, podríamos estar ante una prueba en preparación de campañas inminentes que también estén pensadas para infectar dispositivos ubicados en nuestro país.

Conclusión

Recordemos que, aunque más complicado de lo habitual, sigue siendo posible eliminar esta app si la hemos instalado en nuestro dispositivo. No obstante, la mejor forma de evitar que los delincuentes terminen robando dinero desde nuestra cuenta bancaria es evitando instalar este tipo de apps desde orígenes desconocidos y confiando en una solución de seguridad que revise todas las aplicaciones descargadas para detectar posibles amenazas.